Actualidad informática

Noticias y novedades sobre informática

JAP y JonDonym, otro servicio para navegar anónimamente

Cuando estamos navegando por Internet nuestra dirección IP nos identifica de manera única, al menos durante esa sesión o durante mucho más tiempo si nuestra IP es estática, de forma que, posteriormente es posible identificar al usuario que ha accedido a una página.

Tor es uno de los métodos más conocidos para poder navegar anónimamente, ocultando nuestra dirección IP y, por tanto, nuestra identidad. Su instalación no siempre resulta sencilla, pero ya hemos comentado un par de métodos que permiten un uso sencillo: OperaTor, para integrarlo con el navegador Opera, y TorPark, haciéndolo con Firefox.

Pero Tor resulta ser un sistema bastante lento y pesado, algo que intenta solucionar JAP (JonDo Anon Proxy).

Sigue leyendo

Corrupción y voto a OOXML

Polémico artículo de Fronteras Electrónicas Finlandia, al que llego a través de Slashdot.

Se trata de un trabajo que relaciona el CPI (Índice de Percepción de Corrupción) con el sentido del reciente voto en ISO para la adopción del formato OOXML de Microsoft como estándar.

El CPI clasifica 150 países entre 0 y 10 puntos, dependiendo de la percepción de su nivel de corrupción en base a encuestas y a la opinión de expertos. La interpretación es sencilla: a mayor puntuación, menor corrupción percibida.

Pues bien; los países presuntamente más corruptos (según su CPI) parecen haber votado en mayor proporción por la aprobación de OOXML como estándar que los presuntamente menos corruptos…

El CPI medio de los 70 países que votaron es 3.95. Pues bien; de los países con CPI menor que la media (más corrupción) el 77% votó Sí y el 23% No, mientras que de los países con CPI mayor que la media (menos corrupción) sólo votó Sí el 54% y el 46% votó No.

No obstante, dado el bajo número de muestras (pocos países) y el poco estricto criterio de correlación elegido, el estudio carece de valor estadístico.

Microsoft ha sido recientemente acusada por Free Software Foundation Europe de manipular votos en Suiza, Suecia, Alemania, Portugal, Holanda y Estados Unidos, países todos ellos con un alto CPI y -por tanto- un presunto bajo nivel de corrupción.

Fuente: Kriptopolis.org

Un 20% de las entidades no sabe cuánto pierde por fraudes con tarjeta

Uno de cada cinco bancos no sabe cuánto dinero pierde a causa de los fraudes con tarjetas y por internet. Esta es una de las conclusiones a las que ha llegado First Data tras realizar una encuesta entre expertos de 52 grupos financieros de Europa, Oriente Medio y África.

La cuestión no es baladí porque, de acuerdo con las estimaciones del procesador de pagos, los timos podrían costar a la banca mundial hasta 1.000 millones de euros año.

La mayor parte de los incidentes todavía se produce en una situación donde la tarjeta se encuentra presente. Es decir, en la utilización del plástico en cajeros automáticos (36%) o datáfonos instalados en comercios (35%), conocidos en la jerga de medios de pago como terminales punto de venta (TPV).

Internet y los entornos donde no se entrega físicamente la tarjeta, como la compra telefónica, acaparan otro 25% de los delitos.

El timo más frecuente es el duplicado de tarjeta o skimming. Este fraude consiste en clonar la banda magnética por medio de un aparato. La incorporación de la tecnología chip a los plásticos, que se producirá en España de forma masiva entre 2008 y 2010, supondrá una reducción significativa de este tipo de incidencias.

En 2005, se vieron afectadas 3.000 tarjetas por este fraude en el Viejo Continente, de acuerdo con el Servicio de Seguridad de Cajeros Europeos (EAST, en sus siglas en inglés). Las pérdidas ascendieron a 44 millones de euros.

No obstante, conforme la banca tapa viejos huecos en sus sistemas de seguridad, surgen nuevas grietas. La delincuencia se traslada en los últimos años hacia el phishing. Esta práctica aprovecha la red para enviar a los particulares correos electrónicos haciéndose pasar por una entidad financiera con el fin de sonsacarles sus claves y datos bancarios.

Fuente: CincoDias.com

¿Por qué están fallando los productos de tecnología?

Hace un año, los medios informativos dieron un gran despliegue a una noticia sin precedentes: Dell anunci que remplazaría cuatro millones de baterías «fabricadas por Sony» de algunos de sus computadores portátiles, ante el riesgo de recalentamiento. En esa época se trataba de la mayor recogida de productos del mercado en la historia de la tecnología. Pero pronto ese caso dejó ser novedoso para convertirse en uno más en la larga cadena de eventos desafortunados que han vivido varias empresas de ese sector.

En los últimos doce meses, compañas como Apple, Toshiba y Lenovo sufrieron problemas similares con las baterías de algunos de sus portátiles (también fabricadas por terceros); varios modelos de cámaras digitales de Sony y de reproductores musicales de Apple (iPod Nano) presentaron defectos en sus pantallas; y algunas consolas Wii, de Nintendo, y Xbox 360, de Microsoft, evidenciaron fallos en las correas de los controles y en el hardware, respectivamente.

La semana pasada, por su parte, Nokia emiti una alerta que se aplica a 46 millones de baterías de algunos de sus teléfonos celulares (ver recuadro), las cuales corren el riesgo de sobrecalentarse en «casos poco comunes». La firma aclar sin embargo, que solo se han presentado incidentes en 100 de ellas.Más all de las consecuencias que han tenido este tipo de situaciones (todas las empresas han asumido los procesos de recambio y garantías correspondientes), diferentes sitios web han planteado hipótesis sobre las razones de estos hechos.

Consultamos a varias compañas del sector tecnológico en Colombia sobre estas teorías y esto es lo que dijeron las que aceptaron dar su opinión.

¿Es por tercerizar los procesos?

La publicación de tecnología y negocios CIO (www.cio.com) explica en un artículo reciente que tener amplias cadenas de suministros y delegar procesos en terceros aumenta el número de participantes en los procesos de producción y aumenta el riesgo de que se presenten defectos en los productos.

«Hay más gente que las compañas deben vigilar para asegurarse de que son confiables», le dijo a esa publicación Yossi Sheffi, un profesor de ingeniería del Instituto Tecnológico de Massachusetts (MIT), quien es experto en análisis de riesgo y administración de cadenas de suministros.

Juan Navarro, director de servicio al cliente de Nokia, est en desacuerdo. «Hay más de mil millones de usuarios de teléfonos móviles y por una situación que ha afectado a 100 personas en todo el mundo no se puede generalizar».

Agregó que «nosotros trabajamos con diferentes proveedores de baterías, y en el caso de la referencia BL-C5 tenemos tres empresas que nos las fabrican. Solo un pequeño lote, de uno de los tres fabricantes, puede presentar problemas».

¿Más producción, menos calidad?

Hay quienes piensan que la explosión de artículos electrónicos y tecnológicos (aumento en la oferta y demanda) ha hecho que se descuiden los controles de calidad en los procesos de producción. «Tampoco creemos que esa sea la razón», opina Patricia Fallon, gerente de la categoría de Sony Vaio en Colombia, y agregó que ahora hay más legislación, tanto interna como externa, que obliga a las empresas a aumentar sus controles de calidad.

«Internamente, dijo Fallon, están los códigos de las empresas que buscan ofrecer los máximos niveles de producción e innovación para competir adecuadamente en el mercado. A nivel externo se tiene el control de innumerables entidades en el mundo, lo que hace subir los requerimientos: por ejemplo, ahora se habla de controles de materiales ambientales y cosas por el estilo».

Otras personas opinan que no todos los casos son iguales, y que cada quien tiene que manejar sus propias responsabilidades y explicaciones.

«No consideramos que el caso de la Xbox 360 sea comparable con los casos actuales (de baterías defectuosas), pues nosotros no estamos recogiendo equipos porque alguno atente contra la seguridad de nuestros clientes2, afirmó Daniel Cervantes, director de entretenimiento y hardware para hogar de Microsoft.

¿Usuarios tienen más poder?

En un análisis publicado hace unos meses, con motivo del cambio de baterías defectuosas de computadores portátiles de Dell, Apple y otras empresas, BusinessWeek afirmó que el crédito por estas decisiones se debió a la presión de los blogs y de los usuarios que reportan esos problemas en Internet.

«Los cibermedios no solamente dieron a conocer los peligros de estos computadores que se incendiaban, sino que mantuvieron la presi? sobre los fabricantes para tomar medidas al respecto, y ayudaron a la comisión de seguridad de productos de Estados Unidos (CPSC) a conducir la investigación sobre el caso de las baterías», dijo la publicación.

En otras palabras, la explicación podría ser que siempre se han presentado fallos en diferentes industrias, pero que ahora esos casos pueden tener mayor exposición que antes en internet, y por eso las empresas toman medidas preventivas.

¿Que esperar ?

¿Significa eso que tendremos que acostumbrarnos a este tipo de situaciones?

«No creo. No puedo decir que no van a volver a ocurrir, pero s que los errores presentados llevan a que se establezcan mayores controles y que por lo menos se reduzcan las posibilidades de que algo pueda salir mal», puntualizó Patricia Fallon, representante de Sony Vaio Colombia.

«Solo puedo decir que si bien muchos de los procesos de producción ya est automatizados, en el diseño de tales procesos interviene la parte humana, y todos sabemos que el hombre nunca está exento de cometer errores», dijo.

EL CASO NOKIA

Nokia anunció que algunas de sus baterías BL-5C (fabricadas por Matsushita Battery Industrial, entre diciembre de 2005 y noviembre de 2006) podrían sobrecalentarse debido a un cortocircuito que puede ocurrir durante el proceso de carga. «Esto impide su normal funcionamiento», explicó Juan Navarro, director de servicio al cliente de Nokia en Colombia.

Para detectar si su teléfono Nokia funciona con una de estas baterías y debe ser remplazada, debe destapar el equipo y verificar que la batería sea de referencia BL-5C; de ser as mire si el número de serie (que está en la parte inferior de la batería) es de 26 dígitos.

En caso de que cumpla con estas condiciones, debe visitar el sitio web de Nokia en Colombia (www.nokia.com.co) o comunicarse con las líneas de atención al cliente de la compañía, donde le informarán si la batería de su móvil celular debe ser cambiada y el procedimiento para hacerlo.

Nota: «Noticia extractada del portal www.eltiempo.com»

Fuente: Enter.com (Colombia)

Sitios pornográficos son los más peligrosos para el PC

Tras analizar automáticamente unas 300 000 direcciones web conocidas como URL. Se detectaron 306 direcciones peligrosas, que intentarón instalar en el PC del visitante programas no deseados. De esta 306 direcciones, 195 son de sitios pornográficos.

Para la realización de este estudio se emplearon ordenadores corriendo Windows sin ningún sistema de protección. Realizando la misma prueba con software de protección instalado, los sitios web malignos por así llamarlos no consiguieron instalar dichos programas

Importante destacar que la mayoría de los páginas web que consiguieron instalar malware fueron usando el navegador Internet Explorer. Aunque el IE7 es mucho más seguro que el IE6 los ataques están más especializados contra el negador de Microsoft puesto que es el más usado de largo sobre el 75%.

El agente doble del CNI sólo pudo filtrar información aislada

Roberto Flórez, el espía detenido en las Islas Canarias por vender supuestamente a Rusia información confidencial del Centro Nacional de Inteligencia (CNI), no pudo realizar una filtración masiva de los datos del organismo. El motivo se debe a que todos los ordenadores del centro, tanto de sobremesa como portátiles, cuentan con unos sistemas de seguridad que impiden cualquier fuga masiva de datos sensibles.

Así pues, Flórez sólo pudo haber pasado información puntual copiada de la pantalla de su ordenador, o conocimientos prácticos obtenidos en persona sobre lo que acontecía en el CNI.

Aunque el agente pudiese aportar nombres de muchos agentes y planes de operaciones, ése es el único bagaje que pudo llevarse, dado que es virtualmente imposible extraer de los terminales del Centro Nacional de Inteligencia un DVD o una simple memoria USB cargada de información.

“Todos los ordenadores del CNI están protegidos con una tecnología que desarrollamos para ellos hace ocho años”, explica el propietario de Secuware, Carlos Jiménez, una de las autoridades mundiales en seguridad informática e inventor del primer antivirus.

“Tenemos un acuerdo especial con ellos, y tanto la propiedad intelectual como el código fuente del sistema les pertenecen”, explicó el directivo, quien subrayó que los sistemas que protegen los datos del CNI “son más potentes que los que utiliza el Gobierno federal de Estados Unidos”.

Jiménez explica a LA GACETA que ha sido sólo este año cuando las autoridades estadounidenses han introducido la necesidad de imitar al CNI, después de que el año pasado se perdiera un ordenador portátil con la base de datos de todos los veteranos.

Desde entonces, ha sido aprobada una ley federal que obliga a que, antes de 2008, todos los equipos deban estar protegidos, lo que supondrá a empresas como Secuware un nuevo mercado, que está estimado en unos 200 millones de dólares.

La protección que utiliza el CNI en sus ordenadores consiste en que, aunque un usuario esté capacitado para acceder a la información de los terminales, ésta se encuentra cifrada. Cualquier intento de trasladarla a un dispositivo de almacenamiento masivo es absolutamente infructuoso, dado que también llega a estos con un nivel tal de encriptación que la hace virtualmente inútil.

Gracias a que los ordenadores del CNI utilizan esta tecnología desde el año 1998, y a que el agente Flórez no ofreció sus servicios a Moscú hasta el año 2001, el CNI descarta que sus bases de datos hayan quedado totalmente comprometidas.

Por el momento, los registros realizados en la residencia de Flórez han revelado que el acusado contaba con facturas de sus ingresos por la venta de información, así como datos relevantes que encauzan su culpabilidad, si bien no se sabe todavía qué tipo de datos pudo haber pasado a los servicios secretos rusos.

Sin embargo, hasta que el juez dicte sentencia no se podrá decir oficialmente que el agente doble es culpable. El caso está ya en manos de los juzgados de Madrid.

Fuente: La gaceta de los negocios

Uno de los reyes del ‘correo basura’, condenado a 30 años de cárcel

Christopher Smith, un estadounidense de 27 años, y conocido spammer o emisor masivo de publicidad comercial no solicitada, fue condenado el pasado día 1 de agosto a 30 años de cárcel por estar al frente de una farmacia ilegal que operaba en Internet y que vendía unos 24 millones de dólares en medicamentos con receta.

Según publicó ayer el diario estadounidense Star Tribune, el juez que dictó la sentencia expresó ciertas dudas sobre la duración de la condena, recomendada por la jurisprudencia, pero explicó que era razonable por las actuaciones del joven.

En mayo de 2005, pocos días después de que un juez federal cerrara la farmacia de Smith y le ordenara que se abstuviera de vender medicamentos, el joven viajó a la República Dominicana utilizando un pasaporte falso, donde abrió una nueva farmacia online. Smith había podido hasta retirar dinero que previamente había sido inmovilizado por una orden judicial.

El joven estadounidense fue condenado en noviembre por nueve cargos de conspiración, distribución ilegal de drogas, blanqueo de dinero y por dirigir una empresa ilegal. Su aparición del miércoles pasado sumó otras tres sentencias relacionadas con esta farmacia en Internet, que el Smith había llamado Xpress Pharmacy.

El segundo acusado, Darrell Arden Griepp, de 46 años, fue condenado a tres años de libertad condicional y a 80 horas de servicios comunitarios después de haberse confesado culpable de un cargo de conspiración y otro de distribución controlada de sustancias. Griepp había tenido un papel menor en la trama, ya que sus funciones se limitaban a las ventas telefónicas.

Amenazas

Otra acusada, Bernadette Hollis, también confesó su culpabilidad por haber ayudado a Smith, por lo que fue condenada a un año de libertad condicional y a 40 horas de servicios a la comunidad. Pero ella se había convertido, además, en testigo del caso. Cuando el condenado supo que iba a testificar en su contra dijo que le iba a «dar la opción de cuál de sus hijos quiere sacrificar por hacerlo», según se pudo escuchar en una grabación telefónica en el juicio.

Smith aseguró que no lo había dicho en serio y se escudó en su trastorno bipolar, pero el juez no parece haber tenido tuvo en cuenta esta atenuante a la hora de dictar la sentencia, la mayor dictada sobre uno de los principales vendedores ilegales de medicamentos y productores de correo basura en Internet.

Según explica el diario estadounidense, el condenado, por su parte, declaró que no deseaba haberse convertido en «el gran señor de la farmacia en Internet», pero admite que sus actividades rozaban la ilegalidad.

Fuente: ADN.es

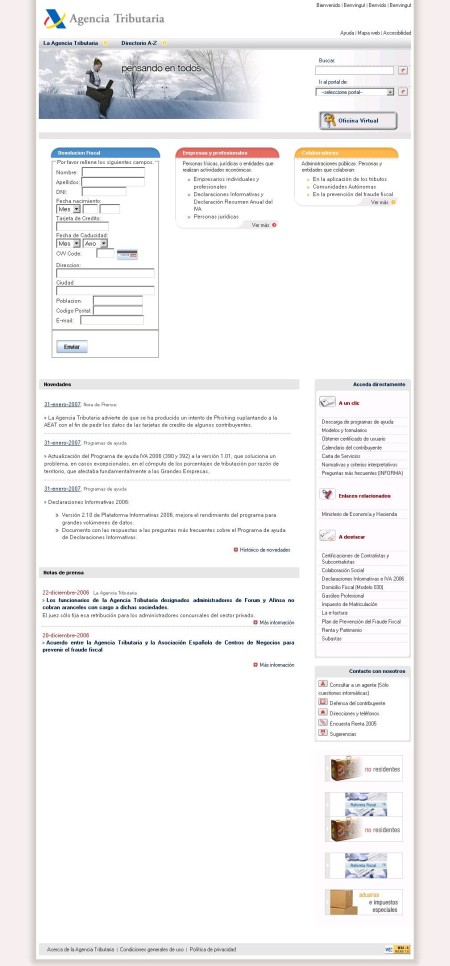

Falsa devolución fiscal que simula ser la Agencia Tributaria

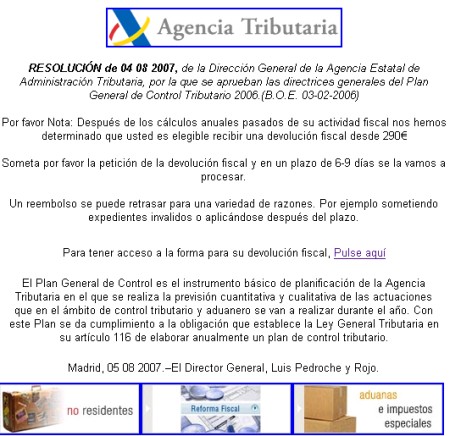

Si usted recibe el siguiente correo electrónico sepa que es un intento de engaño y robo de datos:

Los delincuentes utilizan una vez mas ingeniería social para engañar a las victima, tras el envió de miles de correos electrónicos que simula ser enviado por la Agencia Tributaria, en el nos intentan engañar con una falsa devolución;

“Después de los cálculos anuales pasados de su actividad fiscal nos hemos determinado que usted es elegible recibir una devolución fiscal desde 290€

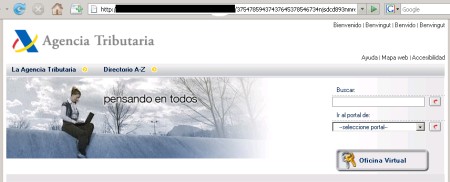

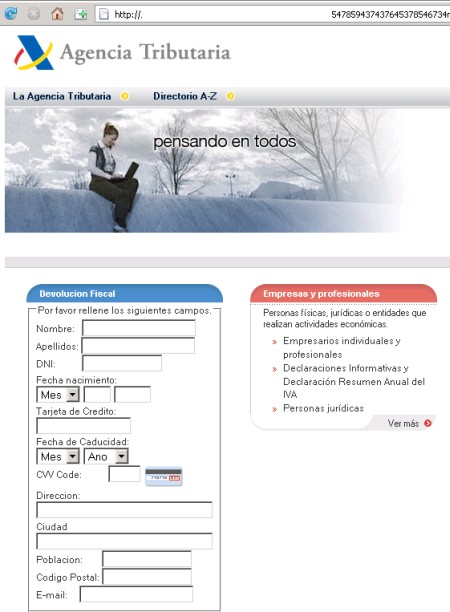

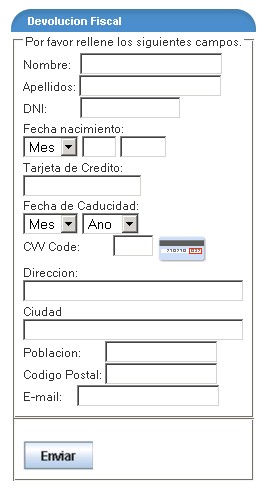

Si se pulsa sobre los enlaces nos envía a una web que suplanta la imagen de la Agencia Tributaria y donde nos piden nuestros datos, imágenes del servidor fraudulento:

Nota importante: Estos datos pueden ser usados para posteriormente realizar un ataque personalizado aunque el robo de datos se produce en el momento que tecleemos nuestros datos bancarios.

Recuerde nunca facilite sus datos a terceras personas.

Agradecemos nuevamente a todos los internautas que colaboran diariamente en la campaña Anti-Phishing Anti-Fraude llevada acabo por la Asociación de Internautas.

Comisión de Seguridad en la Red.

José María Luque Guerrero

http://seguridad.internautas.org – www.seguridadenlared.org – www.seguridadpymes.es

Asociación de Internautas. www.internautas.org

Faq de ayuda sobre phishing;

http://seguridad.internautas.org/html/1/451.html

http://www.seguridadpymes.es/noticia.php?id=5

La Asociación de Internautas cuenta con un servicio operativo desde diciembre de 2004, a disposición de todos aquellos internautas que quieran reportar información sobre este tipo de fraudes Phishing, pueden mandar un correo y adjuntar la información a; phishing@internautas.org

Se estudia el caso y se comunica a las Fuerzas de Seguridad del Estado para cursar la denuncia junto a un comunicado de aviso a la entidad suplantada.

Fuente: Asociación de Internautas

Bajo licencia Creative Commons

Las máquinas para votar de Diebold utilizadas en elecciones en EEUU vulnerables al ataque de virus.

En un informe de la Universidad de Berkeley -California-, solicitado por la Secretaría de Estado como parte de una revisión de los sistemas electrónicos de votación utilizados en las elecciones, se llega a la conclusión de que las máquinas de votación (Diebold Election Systems Inc.) de la empresa Diebold no son lo bastante seguras para garantizar una elección fiable, y que el ataque de virus podría, a través de una sóla máquina, interrumpir o cambiar el resultado de todas las elecciones.

Según leemos, este informe, el «software contiene defectos de diseño serios que han conducido directamente a las vulnerabilidades específicas que los atacantes podrían explotar para afectar resultados de la elección, un ataque de un individuo experto con acceso temporal a una sola máquina de votación es plausible. El daño poía ser grande y el código malévolo podría distribuirse a máquinas de votación en distintos lugares además de a los servidores de elección del condado.»

El informe, titulado «Revisión del código fuente del sistema de votación de Diebold», fue conocido al parecer el jueves, apenas un ía antes de que la Secretaria de Estado de California Debra Bowen deba decidir qué máquinas se certifican para el uso en las elecciones presidenciales del 2008 en California.

El hecho es argumentado por la secretaria de estado Debra Bowen en su web.

Parece que habría que tomar con precaución este tema, que también atañe a otros estados como Florida.

Fuente: Noticias-TIC.com

Un nuevo tipo de ciberestafa ofrece por e-mail vacaciones gratis o a bajo precio

La promesa de conseguir vacaciones gratis o a un precio demasiado bueno se ha convertido en el cebo de una nueva ciberestafa. Se trata de correos electrónicos en los que se suplanta a agencias de viaje reales y donde se regalan vuelos o se ofrecen estancias baratas en hoteles. Para conseguir estos obsequios,el correo insta al internauta a llamar a un número de teléfono 806 (de pago) o a entrar en el enlace que les adjunta. Este vínculo dirige al usuario a una página web falsa – una copia de la de la auténtica agencia- y así los delincuentes digitales consiguen el número de tarjeta de crédito de los internautas.

El Instituto Nacional de Tecnologías de la Comunicación (INTC) y el Observatorio de Internet advierten que este tipo de correo no deseado o spam – muy similar al que suplanta páginas web de la Administración o de bancos- ha comenzado a inundar correos electrónicos desde hace un par de meses aprovechando la llegada del verano. «Se trata de un fraude basado en un servicio que cada vez tiene más aceptación», explica Marcos Gómez, subdirector de E-confianza, del INTC. Cerca del 10% del negocio de las agencias de viajes españolas proviene de las ventas en internet y el año pasado el51% de los turistas españoles reservó sus vacaciones a través de la red, según datos del Instituto de Estudios Turísticos. El auge de la contratación de viajes por internet ha venido acompañado de una mayor regulación del sector, pero todavía quedan huecos por tapar. En el Observatorio de Internet afirman que los problemas de fraude que predominaron hace seis años – venta de paquetes turísticos inexistentes, hoteles fantasma, etcétera- se han erradicado casi por completo y que por eso ha nacido la estafa a través del spam.Para no caer en el engaño, basta seguir unas pocas recomendaciones (véase el recuadro).

A pesar de esta ciberestafa, «no hay motivo para desconfiar de la red para organizar las vacaciones», dicen desde la organización de consumidores Ceaccu. «La mayoría de las compañías actúa bien y si se sabe comprar en internet es posible conseguir un ahorro de hasta el 70% respecto a las tarifas normales, además de una mayor autonomía al elegir destino», cuentan. La parte negativa está en que, si hay problemas, «es mucho más difícil reclamar a una empresa virtual que a una con oficinas, y más si está gestionada desde países lejanos», apunta Joan Ramon Hidalgo, asesor de la Agència Catalana del Consum. A pesar de que la ley de Comercio Electrónico establece que el juicio por presuntos fraudes se debe celebrar en la ciudad donde vive el afectado, la notificación a veces no llega nunca a determinados países, sobre todo de fuera de la UE – en la Unión existe convenio de colaboración judicial-.

En cuanto a la persecución del spam,el INTC pondrá en marcha en breve una red de sensores para conocer el tipo de correo electrónico no deseado que llega hasta los servidores y de dónde viene. Encontrar a los que envían los mensajes es, en ocasiones, casi imposible.

Fuente: La Vanguardia

autobus las palmas aeropuerto cetona de frambuesa