Actualidad informática

Noticias y novedades sobre informática

Robar contraseñas o claves de MSN Messenger

Una clave de tamaño pequeña es muy fácil de descubrir por un método llamado fuerza bruta. Vía MundoGeek muestra una tabla donde podemos observar lo que se puede tardar – en el peor de los casos, y siempre teniendo en cuenta las características del sistema (tipo de autenticación, número de intentos, velocidad de respuesta, etc…) en «reventar» una contraseña de MSN (Microsoft) según su tamaño:

| Longitud | Todos los caracteres | Sólo minúsculas |

|---|---|---|

| 3 caracteres | 0.86 segundos | 0.02 segundos |

| 4 caracteres | 1.36 minutos | 0.46 segundos |

| 5 caracteres | 2.15 horas | 11.9 segundos |

| 6 caracteres | 8.51 días | 5.15 minutos |

| 7 caracteres | 2.21 años | 2.23 horas |

| 8 caracteres | 2.10 centurias | 2.42 días |

| 9 caracteres | 20 milenios | 2.07 meses |

| 10 caracteres | 1,899 milenios | 4.48 años |

| 11 caracteres | 180,365 milenios | 1.16 centurias |

| 12 caracteres | 17,184,705 milenios | 3.03 milenios |

| 13 caracteres | 1,627,797,068 milenios | 78.7 milenios |

| 14 caracteres | 154,640,721,434 milenios | 2,046 milenios |

Fuente EmeZetaBlog.com

Proveedores de internet se unen contra el «correo basura»

Esta situación llevó hace dos años a la creación del Foro Abuses, un punto de reunión de los principales proveedores de acceso a Internet (ISP) españoles, coordinado por el organismo público RedIRIS/Red.es. Su objetivo es «crear un marco de relaciones de confianza para adoptar medidas técnicas en la lucha contra la inseguridad en la red«, explica su coordinador, Jesús Sanz de las Heras.

Es la primera vez que los ISP de un país abren un marco permanente de colaboración. De aquí ha surgido otra idea inédita: pactar la implantación conjunta de una tecnología para reducir el correo fraudulento, llamada sender policy framework (SPF, convenio de remitentes), que ya utilizan conocidas empresas como Microsoft, Google, Walt Disney, EBay o Youtube.

SPF es un protocolo de Internet que sirve para verificar que el remitente de un mensaje es auténtico, pero funciona también contra el correo basura porque, como asegura Sanz de las Heras, «el 90% del spam se envía desde direcciones falsificadas».

Lo bueno de esta tecnología es su gratuidad y sencillez, afirma Jesús Cea, del proveedor Argo: «Cada remitente tiene una lista de las fuentes desde las que le pueden llegar mensajes. Si le llega uno de una fuente que no está en la lista, es falso. Es como tener identificación de llamada en el teléfono», explica. «En una ocasión, el uso de SPF evitó que cierta organización recibiera un millón de mensajes de error diarios», explica Borja Marcos, del proveedor Sarenet. El 40% de los proveedores ya lo han implantado, entre ellos Telefónica, en las cuentas de correo de sus clientes de banda ancha (telefonica.net), donde suele haber muchos ordenadores infectados.

Fuente: ElPais.es

El símbolo CE

¿Qué es ese símbolo de dos «letras» que aparece en casi todos los aparatitos? El símbolo CE (CE mark) es una identificación que deben llevar todos los productos que se comercializan en la Unión Europea (más exactamente, en el Área Económica Europea) desde 1993. Este símbolo indica que el producto en cuestión cumple todas las directrices que le son aplicables, para lo cual el fabricante debe presentar previamente cierta documentación. Suele usarse en productos electrónicos, juguetes y similares. Las directrices que debe cumplir son relativas principalmente a temas de seguridad y salud y emisiones electromagnéticas, de ahí que sea un distintivo típico de los gadgets. Curiosamente, las letras CE no significan oficialmente nada, aunque puede que originalmente se plantearan para significar Comunidad Europea o Conformidad Europea. La construcción gráfica del símbolo CE es un tanto especial, porque en vez de letras se trata en realidad de dos círculos recortados según unas proporciones precisas.

Fuente: Microsiervos

Multa de 6000 euros por compartir en el Emule una base de datos

Aunque parezca extraño, lo que se va a narrar a continuación es mucho más frecuente de lo que podemos imaginar; el escenario: una oficina, los protagonistas: un ordenador con conexión ADSL y el Emule funcionando, el problema: que se comparte una base de datos de Microsoft Access (MDB) con miles de entradas con información personal. Ya tenemos todos los ingredientes para que la Agencia Española de Protección de Datos (AEPD) entre en escena…(sigue)

Los hechos son denunciados en primer lugar por la Guardia Civil (luego se añadirán una comisaría de policía y la propia Fiscalía General del Estado), que tras hacer algunas búsquedas en el Emule, detectan dos ficheros .mdb (Microsoft Data Base) de Microsoft Access. Estas bases de datos contienen datos de carácter personal relativos a funcionarios de diversas Administraciones Públicas que habían solicitado o participado en cursos de formación organizados por la Confederación Sindical de Comisiones Obreras; datos relativos al nombre, apellidos, DNI, fecha de nacimiento, domicilio completo, teléfono, formación, etc.

La noticia completa está en http://www.samuelparra.com/2007/03/29/multa-de-6000-euros-por-compartir-en-el-emule-una-base-de-datos/

Enlaces relacionados:

– El expresidente del Real Madrid C.F. sancionado con multa de 360000 euros por vulnerar la Ley Orgánica de Protección de Datos

– El Opus Dei sancionado a pagar 60101 euros.

– Sanción de 1000 euros por el envío de un único e-mail con información comercial

– Multa de 600 euros por dejar a la vista 42 direcciones de e-mail

– Las empresas de telecomunicaciones y los bancos, los que más vulneran los datos de los ciudadanos

Fallo de Hotmail pone en peligro la clave de millones de usuarios

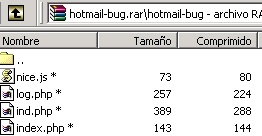

Con cuatro ficheros configurados de forma personalizada puede usted conseguir la claves de un usuario de Hotmail con solo enviarle un enlace preparado para este objetivo, es lo único que hace falta para secuestrar la sesión de un usuario de Hotmail.

Fichero usados:

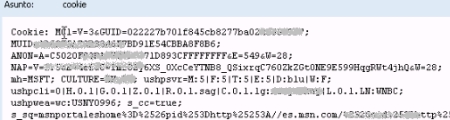

Cookies robadas:

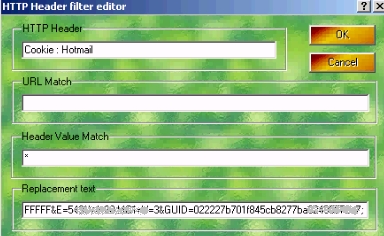

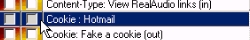

Modificación:

Enlace trampa:

Se recomienda a los usuarios de Hotmail que durante unos días si reciben un correo electrónico con algún enlace sean prudentes antes de pulsar sobre el mismo, puede que le secuestre su sesión y con esto le pueden cambiar la clave, ver sus correos electrónico, su libreta de direcciones, resumiendo todo aquello que pueda afectar a su privacidad e identidad.

Fuente: Asociación de Internautas

Nueva versión de Torpark 2.0.0.2a

Una de las herramientas gratuitas más populares para la navegación anónima en Internet ha lanzado su nueva versión (Torpark 2.0.0.2a) que incorpora entre otras mejoras un gestor de actualizaciones automáticas además de las habituales correcciones y mejoras del código, aunque de momento sólo puede ejecutarse bajo Windows (tienen anunciadas las versiones para Mac y Linux en un futuro próximo). Se trata básicamente de una versión modificada y portable de Firefox (bueno, en realidad es un “lanzador” preconfigurado del navegador original) que puedes llevar contigo en una memoria USB y que usa la red anónima Tor (basada en distribuir el tráfico por diferentes sistemas o nodos Tor) con objeto de dificultar el rastreo del origen de la conexión

Leer más en www.blogantivirus.com (Fuente original)

Leer más en www.blogantivirus.com (Fuente original)

Vía: Bitelia

Nueva generación de timos en Internet

El Departamento de Estado recibe 3.000 denuncias de cinco tipos de sofisticados engaños.

El Departamento de Estado de EE UU ha alertado de una nueva generación de timos en Internet. Las autoridades han recibido 3.000 denuncias en un año de víctimas de estas nuevas estafas, tan sofisticadas, que los investigadores califican a sus creadores de artistas del timo: conocen a sus víctimas en páginas de citas, empleo o subastas, utilizan identidades falsas, emplean meses en ganarse su confianza y, aunque nunca hablan ni se conocen, terminan haciéndolo. Y es que ya no sólo prometen dinero fácil, sino también un trabajo más apasionante e, incluso, el amor.

«Por favor, ayúdenla. Nigeria no es lugar para un americano, especialmente una mujer sin amigos, ni familia ni dinero». Es la petición desesperada de la víctima de un elaboradísimo timo on line. El internauta pedía ayuda a las autoridades estadounidenses en Lagos (Nigeria) porque pensaba que su prometida estaba sola y sin dinero en un país extraño. Pero su prometida es, en realidad, un cibertimador. Son ya miles las personas que han caído en las redes de estos nuevos estafadores, según un estudio que acaba de publicar el Departamento de Estado de EE UU y que se titula Estafas financieras internacionales. Al menos 3.000 víctimas han denunciado haber sido timadas en un solo año a las autoridades estadounidenses de Lagos, Moscú, Londres y Accra (Ghana). Y aunque los timos son tan viejos como Internet, están sofisticándose a gran velocidad y ya no explotan únicamente la avaricia, sino también sentimientos como el amor o la simpatía.

Los investigadores han identificado cinco tipos de estafa, aunque todas tienen algo en común: «La persona elegida termina creyendo que puede obtener algo de un gran valor (una recompensa financiera o una relación romántica) a cambio de un pequeño desembolso». En todos los timos, el estafador y su víctima se conocen únicamente a través de Internet, y el primero siempre sufre una increíble mala suerte: ha sido atracado, arrestado u hospitalizado, y, además, no tiene familia ni amigos a los que acudir.

Estas estafas, además, suceden habitualmente en Nigeria. Y es que en este país los timos son tan frecuentes que tienen, de hecho, un nombre: fraude 419 (por el artículo de la ley nigeriana que los describe). Éstos son los cinco tipos de timo que ha identificado el Departamento de Estado.

DAMISELA EN APUROS «Manda el dinero»

Un hombre y una mujer se conocen en una web de citas por Internet. En el 80% de los casos, el timador juega el papel de ella, y además se convierte en una mujer espectacularmente atractiva, hasta el punto de que las fotos pertenecen a modelos profesionales («¿ésta eres tú? ¡Soy el hombre más afortunado del mundo!», dice una de las víctimas). Después de semanas de cortejo, la pareja queda en verse. Sin embargo, poco antes de la cita, ella se ve obligada a viajar a Nigeria por motivos de trabajo. Al llegar sufre un atraco, le roban el dinero y el pasaporte, y resulta herida. Ingresa en un hospital privado, pero no puede pagar la factura. Tampoco puede costearse el hotel. La Embajada de Estados Unidos le exige demasiados papeles o se niega a ayudarla. Sola y desvalida en un país extraño, ella se desahoga con su novio, aunque, en principio, sólo le pide apoyo sentimental: «¿De verdad quieres que te lo cuente? No creo que puedas ayudarme», dice, con astucia, un estafador en uno de los mensajes. El novio no sólo le da apoyo moral, sino que le ofrece ayuda financiera. A partir de aquí, ella empieza a pedir: 500 dólares para la factura del hotel, otros tantos para el hospital, más de mil para el billete de vuelta, otros mil para un supuesto impuesto nigeriano por salir del país sin pasaporte… Cuanto más paga él, más promete ella, incluido el matrimonio. Y si él empieza a sospechar, ella recurre al envío de supuestas pruebas (como un pasaporte escaneado) o al chantaje sentimental: «Si no me crees tendré que decirte adiós». «Yo necesito amor de verdad. Si quieres casarte conmigo, envía el dinero».

Los internautas sólo descubren que han sido estafados cuando, desesperados después de pagar y no saber nada de su pareja, se ponen en contacto con las autoridades. «Estoy preocupado por mi prometida. No sé nada de ella, y quiero saber si está bien. Sólo quiero que la dejen salir del país y pueda volver a Estados Unidos conmigo. Ayúdenme en esta situación terrible», escribe uno de ellos.

EL HEREDERO «El señor X ha muerto»

Es uno de los timos más antiguos de Internet, aunque se ha sofisticado. Un abogado contacta con el ciudadano para informarle de que ha heredado una sustanciosa fortuna (cercana al millón de dólares) de un pariente muy lejano, el señor X, que ha muerto fuera de su país de origen (habitualmente, y de nuevo, en Nigeria) en un aparatoso accidente. El heredero tiene que pagar 200 dólares para que el dinero le sea transferido, y entre 500 y 1.000 para la factura del letrado. Si la víctima recela, el abogado asegura que no le importa si el fallecido es su pariente o no; sólo quiere entregar el dinero y cobrar su minuta. Aparentemente, a las víctimas les parece una actitud lógica en un abogado. Lo más curioso del caso es que cuando el timador menciona la historia del señor X, las víctimas dicen recordar haber leído sobre el caso. «El poder de sugestión», menciona el informe.

UN BUEN EMPLEO Juerga en Nigeria

El director de personal de una empresa en Nigeria busca trabajadores para un empleo muy bien pagado: unos 150.000 dólares (alrededor de 115.000 euros) por seis meses de trabajo. Desafortunadamente, esta importante compañía no tiene dinero para cubrir los gastos de visados, permisos y tasas de inmigración, así que el trabajador debe pagar 1.800 dólares. Éste es uno de los fraudes 419 más antiguos, pero los timadores ya no se limitan a mandar correos electrónicos no solicitados (spams), sino que eligen a su víctima entre las que buscan empleo en los portales de Internet y cambian la oferta (compañía petrolera, turística…) según el perfil del trabajador.

FRAUDE EN EBAY Un vendedor con corazón

A diferencia de la mayor parte de los timos nigerianos, el reclamo de éste no es el dinero fácil, sino la empatía: el timador consigue que la víctima se ponga en su lugar. El estafador compra un objeto en una subasta on line a través de una orden de pago internacional, pero paga por él mucho más de lo que el vendedor pedía originalmente. El comprador explica entonces a su vendedor que se ha equivocado y reclama la devolución del dinero. La víctima asegura entonces que entiende perfectamente el problema y devuelve la cantidad. Semanas después, el banco le informa de que la orden de pago no es válida, así que el vendedor se queda sin su producto y sin el dinero de la devolución.

BLANQUEO DE DINERO El ‘419’ original

Es el timo nigeriano más conocido, y también el más simple, porque no está personalizado (suele llegar en forma de correo spam) y porque apela a la pura avaricia. Un funcionario corrupto pide ayuda por Internet para lavar dinero sucio (unos 25 millones de dólares) y ofrece entre el 10% y el 50% de esa cantidad a quien le ayude. Como él no puede dejar ningún rastro, pide al internauta que pague a los bancos y a los abogados para que realicen los trámites necesarios. Y, de hecho, sigue reclamándole pagos diversos hasta que la víctima se percata de que se trata de un engaño. A pesar de ser un timo muy simple y fácilmente detectable (las cartas están escritas en un inglés muy pobre), es uno de los más efectivos: el Departamento de Estado asegura que algunas víctimas han llegado a perder decenas de miles de dólares.

Fuente: ElPais.es

Windows Live OneCare de Microsoft es el peor antivirus

Grado de detección de 82,4%

El programa de seguridad de Microsoft sólo logró detectar el 82,4% de los 500.000 virus usados en las pruebas.

«Microsoft OneCare tuvo un pésimo desempeño. El programa ni siquiera cumplió con los requisitos mínimos para participar en las pruebas», escribe Andreas Clementi en el informe.

Esta es la segunda prueba realizada en menos de un mes donde el software antivirus de Microsoft obtiene la calificación de reprobado. En febrero pasado, el sitio de seguridad Virus Bulletin publicó un a investigación que llegó a la misma conclusión que la compañía austriaca, en el sentido que Live OneCare no logra detectar todo el malware que le es presentado.

Microsoft estudia el caso

Microsoft anuncia que estudiará los procedimientos usados en el estudio antes de pronunciarse en detalle sobre el tema y anunciar posibles soluciones.

«Estudiaremos la metodología y los resultados para asegurarnos de que Windows Live OneCare tenga un mejor desempeño a futuro», comentó un portavoz de la compañía a BBC.

Microsoft sabe si usuarios interrumpen herramienta antipiratería

WGA (Windows Genuine Advantage) es una herramienta de Microsoft que confirma si el usuario tiene instalada una versión legítima de Windows. La última versión del programa envía información a Microsoft, incluso si el usuario opta por interrumpir la ejecución del programa.

Detectado accidentalmente

La publicación alemana CT estaba probando la última versión de WGA. Cuando el experto decidió suspender su ejecución constató con sorpresa que el cortafuegos de la empresa registraba un intento de conexión externa de la aplicación update.exe (ejecutable de WGA).

El experto procedió a analizar la información saliente y encontró datos cifrados y no cifrados.

La información es enviada a Microsoft

Update.exe registra información del sistema y la envía a Microsoft. Entre otras cosas, transmite datos sobre el programa WGA, la versión de Windows instalada en el PC y el lenguaje del sistema operativo.

El programa instala además una cookie con información que posteriormente puede ser usada para identificar el sistema.

«Es para mejorar el prograrosoftma»

Consultada por CT por la razón de que WGA envíe información incluso al ser interrumpida su ejecución, Microsoft respondió que sólo se intenta mejorar el servicio. Según la compañía, la galleta es usada para estadística y no puede ser usada para identificar el PC y, con ello, individualizar al usuario.

WGA acompaña a Windows Update y debe ser ejecutada por el propio usuario

Sanción ejemplar a un spammer que envió 9000 millones de mensajes

75.000 euros es la multa impuesta a un spammer holandés por inundar de basura millones de buzones de correo.

La Comisión del OPTA, el organismo que regula la competencia de los mercados postales y de telecomunicaciones en Holanda, ha impuesto una multa de 75.000 euros a un spammer holandés que había enviado 9.000 millones de correos electrónicos no solicitados, promocionando píldoras para la erección, sitios pornográficos y productos de carácter sexual. Este negocio le había reportado unos beneficios de más de 40.000 euros. La multa es la más alta que ha impuesto OPTA por vulnerar la leyes que prohíben el envío de correos denominados spam.

Durante la investigación, OPTA usó la información ofrecida por Microsoft después de que la compañía recibiera en abril de 2005 uno de estos correos en un buzón de Hotmail y lo identificara como parte de una campaña de envío masivo de correos no solicitados. Microsoft ha apoyado más de 200 acciones legales contra spammers en todo el mundo, la mayoría trabajando con los organismos oficiales de EE.UU., Europa, Asia y Sudamérica. “Es muy buena señal que empresas como Microsoft asuman responsabilidades en relación a la seguridad de Internet. Y es fundamental que los sectores públicos y privados trabajen juntos si queremos que el spam sea eliminado eficazmente”, ha declarado Chris Fonteijn, presidente del OPTA.

Para determinar la cuantía de la multa, OPTA ha tenido en consideración diferentes factores. El primero de todos, el número de mensajes enviados. La persona multada había enviado un mínimo de 9.000 millones de mensajes.

Otro factor agravante fue el hecho de que esta persona usaba cientos de los denominados proxies. Además, el spammer consiguió ocultar su verdadera identidad usando los ordenadores de usuarios confiados como bases para enviar el correo electrónico no deseado.

Enviar correos no solicitados (comerciales o de otro tipo) a personas privadas está prohibido en Holanda desde el 19 de mayo de 2004. El spammer utilizó listas de correos cuyo origen es desconocido así como el denominado “dictionary attack”, una técnica que utiliza un software para localizar contraseñas y que en este caso usaba para generar direcciones de correos electrónico usando combinaciones aleatorias de números y letras.

La sección 11.7 del Acta de Telecomunicaciones establece que el receptor de cualquier correo electrónico con contenido comercial debe haber autorizado a su emisor el envío del mismo. El mensaje electrónico también debe revelar la identidad del emisor y especificar al receptor una forma de eliminar su dirección de esa lista de distribución para evitar recibir futuros correos electrónicos.

Fuente: www.baquia.com

autobus las palmas aeropuerto cetona de frambuesa