Actualidad informática

Noticias y novedades sobre informática

Secretos cuánticos para proteger la información

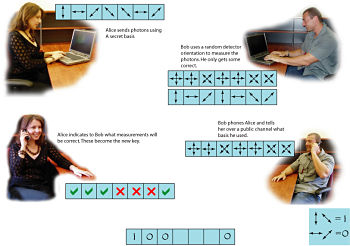

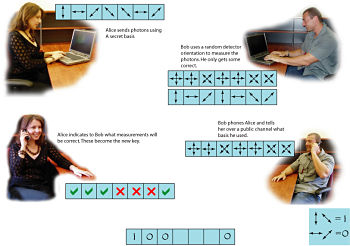

Códigos secretos creados aplicando física cuántica fueron transmitidos por primera vez a distancias de kilómetros utilizando banda ancha común.

El avance es un paso más en la revolución de la llamada criptografía cuántica, que permite transmitir información de manera segura fundamentada en la física cuántica, en lugar de métodos convencionales, basados generalmente en problemas computacionalmente difíciles.

Pulsos diminutos de láser se utilizan para dar a los fotones una determinada alineación o polarización. Polarizaciones diferentes actúan como los 0s y 1s de la información digital, permitiendo compartir una clave criptográfica.

Lo que hace segura la clave es que cuando los fotones son observados, cambian en forma irrevocable, por lo que un intruso que intenta interceptar la clave sería detectado.

Andrew Shields, del Laboratorio de Investigaciones de Toshiba en Cambridge, Inglaterra, y sus colegas lograron ahora enviar esta información en la infraestructura de fibra óptica existente, desarrollando detectores que captan un fotón por vez y se abren sólo durante una décima de mil millonésima de segundo. La transmisión se logró a lo largo de 90 kms de cable.

El trabajo de Shields es como «intentar distinguir las estrellas mientras se mira de frente al Sol», señaló el experto en seguridad digital Alan Woodward, de la Universidad de Surrey.

«Lo que han logrado estos investigadores es usar una técnica que rápidamente pasa de una a otra de las fuentes de luz que utilizan la fibra al mismo tiempo, de modo que una se distinga de la otra».

Ampliar en: BBC MUNDO

30 de Noviembre: Día Internacional de la Seguridad Informática

El Día Internacional de la Seguridad Informática se celebra cada 30 de noviembre con el objetivo de crear conciencia pública sobre la importancia de la seguridad de la información, los sistemas y los entornos que operan con ella.

Este evento anual también hace reconocimiento a quienes contribuyen a incrementar los niveles de seguridad de la información. Muchas personas y empresas se esfuerzan cada día para lanzar productos más eficaces contra los virus y otros problemas graves que afectan la seguridad informática como el robo de identidad.

Los abogados españoles usarán la aplicación de firma electrónica de la Universidad de Murcia

Los abogados de todos los colegios profesionales del país podrán utilizar la aplicación “Portafirmas” de la Universidad de Murcia, que permite firmar electrónicamente documentos tanto desde el ordenador como desde teléfonos móviles. El uso de esta herramienta, que favorece la movilidad, la inmediatez y el ahorro de costes en los trámites que realizan los abogados en su trabajo diario, será posible gracias al acuerdo suscrito en Convalecencia por el rector de la institución docente, José Antonio Cobacho, y el vicepresidente del Consejo General de la Abogacía Española, Pere Lluis Huguet. El rector firmó también, de forma digital en este caso, un convenio marco de colaboración para que ambas instituciones puedan intercambiar tecnologías y buenas prácticas relacionadas con la administración electrónica, tales como servicios de copia auténtica de documentos, validador de documentos electrónicos, sistemas de digitalización certificada u otros. La colaboración está impulsada por el Vicerrectorado de Economía e Infraestructuras, que dirige el profesor Antonio Calvo-Flores, quien señaló que el acuerdo responde a la vocación de la Universidad de “transferir conocimientos, transferencia que va más allá de los ámbitos académicos, como en este caso en que se busca cómo hacer a las administraciones más eficientes”. Pere Lluis Huguet, que explicó la apuesta del Consejo por herramientas electrónicas que faciliten el ejercicio profesional de los colegiados, aseguró que la aplicación de la Universidad de Murcia cumple los requisitos que buscan: el mejor proyecto económico y el más económico. En su turno, el rector Cobacho expresó al Consejo General de la Abogacía la gratitud de la institución por la confianza depositada y elogió el trabajo que se lleva a cabo en el Área de Tecnologías de la Información y las Comunicaciones Aplicadas (ATICA). Al acto también asistieron los decanos de los Colegios de Abogados de Cartagena y Murcia, José Muelas y Francisco Martínez-Escribano, respectivamente, y el decano de la Facultad de Derecho, Faustino Cavas, amén de distintos miembros del equipo rectoral.

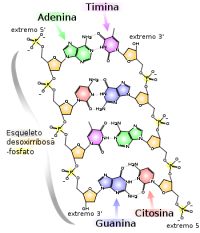

Los “virus informáticos” del ADN

Gran parte del ADN está compuesto de transposones, trozos de ADN que actúan como “virus informáticos” capaces de moverse y de copiarse a sí mismos. Gran parte de la “actividad bioquímica específica” observada por el proyecto ENCODE podría ser resultado de la actividad de estos “virus informáticos” que plagan nuestro genoma como el “spam” lo hace en nuestro correo electrónico. Te recomiendo leer Sean Eddy, ”ENCODE says what?,” Cryptogenomicon, September 8th, 2012. Sobre los errores que yo mismo en este blog y gran parte de los medios hemos cometido a la hora de interpretar los resultados de ENCODE también recomiendo Mike White, “ENCODE Media FAIL (or, Where’s the Null Hypothesis?),” The Finch & Pea’s, 6 September 2012.

En casa tienes dos tipos de “basura” bien diferenciadas; por un lado, ese revoltijo de objetos que una vez te fueron útiles, pero ahora no lo son, que guardas porque te traen recuerdos o simplemente por que sí; y por otro lado, las cosas que deseas desechar, que consideras desperdicios que dentro de unas horas acabarán en la bolsa de basura y en el contenedor de basura de la esquina. En ciertas ocasiones ambos tipos de “basura” se encuentran a tu alrededor, incluso pueden llegar a confundirse.

El tamaño no siempre importa, al menos respecto al ADN. Dos especies similares evolutivamente pueden tener genomas de tamaño muy diferente. La diferencia está en la cantidad de transposiciones que contienen. Los transposones, como ilustra el vídeo, son elementos o trozos de ADN que actúan como “virus informáticos” moviéndose por el resto del ADN, copiándose a sí mismos, dentro del genoma del huésped. Barbara McClintock recibió el Nobel de Fisiología o Medicina en 1983 por su descubrimiento.

Sean Eddy nos recuerda que casi el 10% del genoma humano está compuesto por casi un millón de copias del transposón Alu, que contiene unas 300 bases. Estos transposones están relacionados con ciertos virus y se cree que son parásitos del ADN. Se infiltran en el genoma, se reproducen, se multiplican, se difunden, y acaban muriendo, mutando o decayando, dejando como rastro del pasado ciertas secuencias de bases. En general, los Alu saltan de un lugar a otro dentro de la parte no codificante del ADN que podemos llamar “ADN basura” y, que se sepa, no tiene ningún efecto apreciable sobre nosotros. Algunos animales, como las salamandras, tiene su ADN repleto de transposones, por ello su longitud es unas diez mayor que la nuestra.

Lo que hay que tener claro es que solo el 1% del ADN codifica proteínas (son genes en sentido estricto), que entre el 1-4% no codificante actúa como regulador de la expresión de los genes, y que entre el 40-50% son transposones a los que podríamos llamar “ADN basura.” El ADN restante, entre el 40-50% todavía no se sabe muy bien qué papel juega o si tienen alguna “función” específica. El objetivo del proyecto ENCODE es aclararlo, pero los resultados publicados hasta ahora son un primer paso y no se puede afirmar que el término “función bioquímica” implica un cambio en el fenotipo o una “función biológica” en sentido estricto.

Hay una gran diferencia entre los dos tipos de “basura” que tienes en tu casa, la que acabará como desperdicio y la que atesorarás por mucho tiempo. Esta última puede que un día acabe como desperdicio, o puede que le encuentres alguna utilidad práctica. Gran parte del “ADN basura” puede ser de este segundo tipo y quizás la evolución acabe dándole una “función biológica” algún día.

Artículo completo en: Francis (th)E mule Science’s News

La criptografía cuántica se rompe mediante la relatividad

En un artículo aparecido el 29 de mayo en Physical Review Letters se explica un método por el cual se pueden romper los sistemas criptográficos basados en los principios de la mecánica cuántica. Dicho método se basa en permitir que el flujo de datos interactúe con un estado cuántico que viaja hacia atrás en el tiempo. Es decir, se usa la teoría general de la relatividad para alterar un sistema cuántico.

Para que un sistema criptográfico sea seguro la clave está en que el código que sirve para cifrar el mensaje no sea conocido más que por el emisor y el receptor del mensaje y que dicho código no sea fácilmente deducible. Para garantizar la seguridad, sin embargo, sería necesario además que se detectase a cualquier persona extraña que intentase tener conocimiento del mensaje, no digamos ya de la clave. Esta garantía es la que da la criptografía cuántica.

Como es conocido, el hecho de medir un sistema cuántico lo altera. Esta propiedad es de la que hace uso la criptografía cuántica para asegurarse de que la clave viaja del emisor al receptor con garantía de que nadie la “escucha”, pues si lo hiciese alteraría la propia comunicación, introduciendo anomalías detectables. La comunicación se efectúa usando superposiciones cuánticas y la transmisión de estados cuánticos. En el estudio que comentamos se emplea una curva temporal cerrada para evitar la detección de la escucha, haciendo el cifrado cuántico inseguro.

Artículo completo en: Experientia Docet

Récord en el teletransporte cuántico obtenido en Canarias en una distancia de 143 km

El grupo del austríaco Anton Zeilinger ha logrado un nuevo récord de distancia en el teletransporte de un estado cuántico, nada más y nada menos que 143 km entre las islas de Tenerife y La Palma, en las Islas Canarias. Como muchos ya sabréis, el teletransporte cuántico no tiene nada que ver con el teletransporte de las películas de Star Trek y similares. Solo se puede transportar el estado cuántico de un sistema cuántico a otro, siendo necesario transportar previamente uno de dichos sistemas. Además, el teletransporte cuántico no permite enviar información más rápido que la velocidad de la luz, pues para realizar el teletransporte es necesario enviar por un canal clásico cierta información clásica sobre el estado transportado, así que no se puede lograr un comunicador ansible (“Comunicador Instantáneo Filóticos Parallax”) como los de la Saga de Ender de Orson Scott Card. ¿Para qué sirve entonces el teletransporte cuántico? Para implementar ciertos protocolos de comunicación cuántica segura (que permiten saber cuándo hay un espía en al comunicación) y para implementar ciertos algoritmos cuánticos. Nada espectacular para algunos, pero cosas muy importantes para los especialistas. El artículo técnico es Xiao-song Ma et al., “Quantum teleportation using active feed-forward between two Canary Islands,” Nature, Published online 05 September 2012 [arXiv:1205.3909].

Ampiar en: Francis (th)E mule Science’s News

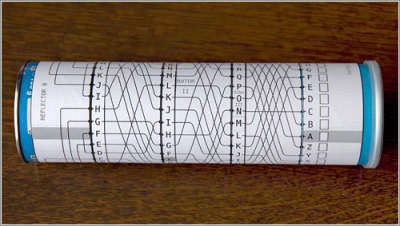

Máquina Enigma en papel

Enigma era el nombre de una máquina que disponía de un mecanismo de cifrado rotatorio, que permitía usarla tanto para cifrar como para descifrar mensajes. Varios de sus modelos fueron muy utilizados en Europa desde inicios de los años 1920.

Su fama se debe a haber sido adoptada por las fuerzas militares de Alemania desde 1930. Su facilidad de manejo y supuesta inviolabilidad fueron las principales razones para su amplio uso. Su sistema de cifrado fue finalmente descubierto y la lectura de la información que contenían los mensajes supuestamente protegidos es considerado, a veces, como la causa de haber podido concluir la Segunda Guerra Mundial al menos dos años antes de lo que hubiera acaecido sin su descifrado.

La máquina equivalente británica, Typex, y varias americanas, como la SIGABA (o M-135-C en el ejército), eran similares a Enigma. La primera máquina moderna de cifrado rotatorio, de Edward Hebern, era considerablemente menos segura, hecho constatado por William F. Friedman cuando fue ofrecida al gobierno de Estados Unidos.

Ampliar en: Wikipedia

Físicos logran récord de distancia para teletransporte

La habilidad de teletransportar fotones a través de 100 kilómetros de espacio libre abre el camino para las comunicaciones por satélite cuánticas mediante satélites.

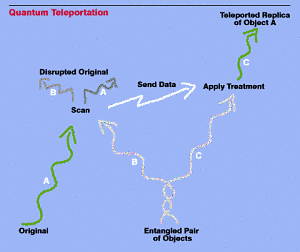

La teleportación es la extraordinaria capacidad de transferir objetos de un lugar a otro sin tener que viajar a través del espacio intermedio. La idea no es que el objeto material es transportado, sino la información que lo describe. Esto puede ser aplicado a un objeto similar en una nueva ubicación que efectivamente toma la nueva identidad.

Y no es en los medios de cienciaficción. Los físicos han teletransportado fotones desde el año 1997 y la técnica es ahora estándar en los laboratorios de óptica en todo el mundo.

El fenómeno que hace que esto sea posible es conocido como entrelazamiento cuántico, el vínculo profundo y misterioso que se produce cuando dos objetos cuánticos comparten la misma existencia y, sin embargo están separados en el espacio.

La teleportación resulta ser de gran utilidad. Dado que la información teletransportada no viaja a través del espacio intermedio, no puede acceder a ella en secreto un espía.

Por esa razón, la teletransportación es la tecnología que permite detrás de la criptografía cuántica, una forma de enviar la información de forma cercana al secreto perfecto.

Por desgracia, los fotones entrelazados son objetos frágiles. No pueden viajar más allá de un kilómetro más o menos en fibras ópticas porque los fotones terminan interactuando con el vidrio que rompe el entrelazamiento. Esto limita seriamente la utilidad de la criptografía cuántica.

Sin embargo, los físicos han tenido más éxito con fotones teletransportados a través de la atmósfera. En 2010, un equipo chino anunció que había teletransportado fotones individuales a una distancia de 16 kilómetros.Práctico pero no exactamente estremecedor.

Ahora el mismo equipo dice que ha batido este récord. J. Yin de la Universidad de Ciencia y Tecnología de China en Shanghai, y otros compañeros afirman que han teletransportado fotones entrelazados a una distancia de 97 kilómetros a través de un lago en China.

Eso es una hazaña impresionante por varias razones. El truco que han perfeccionado es encontrar una manera de utilizar un láser de 1.3 vatios, y unas ópticas de lujo para transmitir la luz y recibirla.

Inevitablemente, los fotones se pierden y el entrelazamiento se destruye en ese proceso. Las imperfecciones en la óptica y la turbulencia del aire son causa de algunas de estas pérdidas, pero el mayor problema es la ampliación del haz (hicieron el experimento a una altitud de unos 4000 metros). Puesto que el haz se propaga, a medida que viaja, muchos de los fotones simplemente pierden el objetivo por completo.

Así que el avance más importante que han hecho es desarrollar un mecanismo de dirección mediante un láser de guía que mantiene la precisión del haz en el blanco. Como resultado, fueron capaces de teletransportar más de 1100 fotones en cuatro horas a una distancia de 97 kilómetros.

Así que tienen claramente la vista puesta en la posibilidad de un satélite con criptografía cuántica, que proporcionaría ultra-comunicaciones seguras en todo el mundo. Eso está en marcado contraste con los pocos kilómetros que son posibles con equipos comerciales de criptografía cuántica.

Por supuesto, las tasas de transmisión de datos probablemente serán lenta y la rápida aparición de tecnología de repetidores cuánticos lograrán extender el alcance de la base en tierra de la criptografía cuántica a fin de poder llegar a todo el mundo, al menos en principio.

Sin embargo, una idea, basada en satélites del sistema de seguridad puede ser una pieza útil del equipo para tener en el techo de una embajada o distribuidos entre las fuerzas armadas.

Retos sobre criptografía

Para quien sea aficionado a los retos criptográficos, en la página web MTC3 (Mystery Twister C3) se pueden encontrar más de 100 retos (128 actualmente), más que suficientes para mantenerse distraído por un buen rato.

Los retos están divididos en cuatro niveles: I, II, III y X. Los tres primeros van de más fácil a más difícil y el cuarto (X), son retos denominados misteriosos. Se denominan así, porque se desconoce su solución o incluso no se sabe si tienen solución.

autobus las palmas aeropuerto cetona de frambuesa