Actualidad informática

Noticias y novedades sobre informática

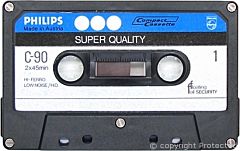

50 aniversario de los casettes

El cassette, que a pesar de ser sumamente popular hace solamente unas décadas, este viernes cumple en realidad 50 años de existencia grabando y rebobinando.

Este clásico equipo fue presentado en 1962 por la empresa Philips, para llegar a ser conocido oficialmente recién un año más tarde. Sin embargo, la mayoría de las personas comenzaron a utilizarlo bastante tiempo después llegando a su punto máximo de popularidad en la década de los 80.

Junto con su lanzamiento, este equipo se presentó con un nuevo formato, con mayor fidelidad de sonido pero principalmente con dos puntos a favor: su portabilidad y su capacidad de copia y grabación (con los recordados mix-tape).

Inicialmente, este formato solamente podía grabar entre 30 y 45 minutos por lado y funcionaba por medio de reproductores mucho más grandes, de más de un kilo de peso, que los conocidos y portátiles Walkman que aparecieron junto a su época de oro.

El «compact cassette», como se llamó originalmente la cinta magnética grabable, fue creado por el consorcio electrónico holandés Philips y presentado al público en 1963. Su reducido tamaño posibilitó la construcción de grabadoras y reproductores portátiles, alimentados con pilas.

Durante muchos años fue el formato usado por la industria musical para presentar sus producciones, junto al disco de vinilo. El cassette vivió su época de gloria como misionero del rock and roll a través de grabaciones no del todo legales de conciertos en vivo o de discos.

Más adelante, comenzó la era del radiocassete y de las copias caseras. La industria musical no se alegró mucho por el éxito del cassette grabable, pero no se desesperó. Después de todo, la calidad empeoraba con cada copia que se realizaba.

Fabricantes como Sony o Aiwa vivieron épocas doradas gracias a sus populares reproductores portátiles de gama alta. Tener un “walkman” o un “Aiwa” era algo semejante a tener en la actualidad un iPhone o un S4. Otros fabricantes apostaron por la gama de entrada (Sanyo) o media (Philips) consiguiendo ventas millonarias.

También fue un elemento imprescindible en la popularización de la informática doméstica en la decada de los 80. Ordenadores de 8 bits, como el Spectrum, Amstrad, Commodore y MSX (entre otros) lo utilizaban como medio de almacenamiento y los juegos llegaban a los usuarios en ese formato. La llegada del floppy y de nuevos equipos con mayores prestaciones (Atari ST, Amiga, MSX-2) arrincono a estos equipos y el intercambio de cintas replicadas en los aparatos de doble platina.

Algo parecido fue lo que sucedió con la llegad de los CDs que empezaron a dominar la industria fonográfica a mediados de los 90 hasta arrinconar totalmente al casette que aún conservo un pequeño espacio en los automóviles hasta los inicios del Siglo XXI

Fuente: GADGETAMANIA

Premios Ig Nobel 2013

Un año más el Instituto de Investigaciones Improbables ha entregado sus premios Ig Nobel, aquellos que según ellos mismos dicen se otorgan a aquellos logros que primero te hacen reír y luego pensar.

Así, los de 2013 han sido otorgados en estas categorías y a:

- Medicina a Masateru Uchiyama, Xiangyuan Jin, Qi Zhang, Toshihito Hirai, Atsushi Amano, Hisashi Bashuda Masanoriy Niimi por estudiar los efectos de escuchar ópera si te han trasplantado el corazón y eres un ratón: «Auditory stimulation ofopera music induced prolongation of murine cardiac allograft survival and maintained generation of regulatory CD4+CD25+ cells».

- Psicología a Laurent Bègue, Brad Bushman, Oulmann Zerhouni, Baptiste Subra, y Medhi Ourabah por confirmar experimentalmente que las personas que creen estar borrachas también piensan que son atractivas: «Beauty Is in the Eye of the Beer Holder’: People Who Think They Are Drunk Also Think They Are Attractive».

- Biología y astronomía a Marie Dacke, Emily Baird, Marcus Byrne, Clarke Scholtz y Eric Warrant por descubrir que cuando los escarabajos peloteros se pierden son capaces de volver a casa mirando a la Vía Láctea.

- Seguridad e ingeniería a Gustano Pizzo por inventar un sistema electromecánico para atrapar secuestradores aéreos: el sistema lo deja caer a través de una trampilla, lo empaqueta, y luego lo deja caer a tierra –con un paracaídas, eso sí– mediante unas compuertas instaladas a tal efecto, donde la policía lo estará esperando tras haber sido avisada por radio. «Anti hijacking system for aircraft», patente EEUU #3811643, 21 de mayo de 1972.

- Física a Alberto Minetti, Yuri Ivanenko, Germana Cappellini, Nadia Dominici, y Francesco Lacquaniti por descubrir que algunas personas serían capaces de correr sobre la superficie de un lago… Si esas personas y el lago en cuestión estuvieran en la superficie de la Luna: «Humans Running in Place on Water at Simulated Reduced Gravity».

- Química a Shinsuke Imai, Nobuaki Tsuge, Muneaki Tomotake, Yoshiaki Nagatome, Toshiyuki Nagata, y Hidehiko Kumgai por descubrir que el proceso mediante el que las cebollas hacen llorar a la gente es aún más complicado de lo que los científicos suponían: «Plant Biochemistry: An Onion Enzyme that Makes the Eyes Water.

- Arqueología a Brian Crandall y Peter Stahl por sancochar una musaraña muerta y luego tragársela sin masticar para luego examinar cuidadosamente todo lo expulsado en los días siguientes para así poder ver qué huesos se disuelven en elsistema digestivo humano y cuales no: «Human Digestive Effects on a Micromammalian Skeleton».

- Paz a Alexander Lukashenko, presidente de Bielorrusia, por hacer ilegal aplaudir en público y a la Policía de Bielorrusia por arrestar a un hombre con un solo brazo por aplaudir.

- Probabilidad a Bert Tolkamp, Marie Haskell, Fritha Langford, David Roberts, y Colin Morgan por dos descubrimientos relacionados. El primero, que cuanto más tiempo lleve una vaca tumbada más probable es que se levante pronto; el segundo, que en cuanto una vaca se levanta no puedes predecir fácilmente cuanto tardará en tumbarse de nuevo: «Are Cows More Likely to Lie Down the Longer They Stand?»

- Salud pública a Kasian Bhanganada, Tu Chayavatana, Chumporn Pongnumkul, Anunt Tonmukayakul, Piyasakol Sakolsatayadorn, Krit Komaratal, y Henry Wilde, por el conjunto de técnicas para tratar amputaciones de penes que describen en su informe «Surgical Management of an Epidemic of Penile Amputations in Siam». Eso sí, no son aplicables si el pene ha sido parcialmente comido por un pato.

Fuente: microsiervos

Dell será comprada por Michael Dell por 24900 millones de dólares

Se ha convertido en uno de los culebrones del año, pero ya por fin está más cerca el episodio final. La junta de Dell ha dado luz verde a los planes de su fundador Michael Dell y el grupo de inversiones Silver Lake Partners para convertir a la firma en una empresa de capital privado.

Según refleja la nota de prensa emitida para la ocasión, la transacción está valorada en 24900 millones de dólares, aunque para que el acuerdo termine de cerrarse aún es necesario que las autoridades den su visto bueno. Una vez solventado este último trámite -que está inicialmente previsto para el tercer trimestre del año fiscal 2014-, cada accionista debería recibir 13,88 dólares por acción común, incluyendo el pago de un dividendo especial. Michael Dell ha aprovechado el comunicado para expresar que la misión de la compañía a partir de entonces será servir a sus usuarios y promover innovaciones que les ayuden a alcanzar sus objetivos. Impacientes estamos por conocer cómo afecta esta nueva visión a sus productos.

Fuente: engadget

Funcionamiento de un transistor

En nuestros ordenadores hay 1000 millones de transistores, unos 100 millones en el interior de un teléfono inteligente. Como pequeños «interruptores» almacenan ceros y unos, información que se utiliza para guardar datos y programas con los que funciona nuestro mundo.

En este documental se explica cómo funcionan estas pequeñas maravillas de la tecnología.

Fuente: microsiervos.com

Servicios de SMS gratis

Fuente: SECURITYBYDEFAULT

Licencia CC

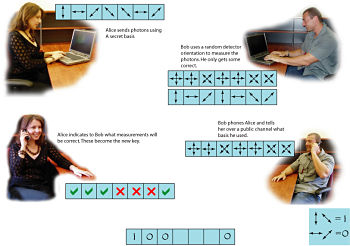

Toshiba desarrolla nueva criptografía cuántica a prueba de la NSA

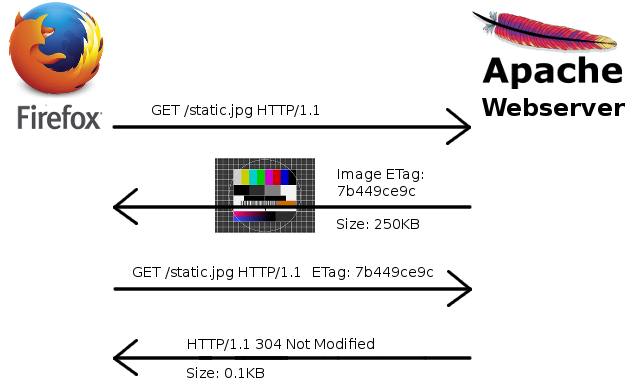

El nuevo sistema de criptografía cuántica que desarrolla Toshiba ofrece privacidad absoluta, según aseguran, a prueba espionajes y curiosos. Durante los últimos meses cuando hablamos de seguridad en la red, inmediatamente pensamos en la NSA y por supuesto en su programa de vigilancia PRISM. Y es que desde que Edward Snowden revelara toda la información acerca del espionaje que las agencias de inteligencia estadounidenses mantienen con, prácticamente, casi todo el mundo, muchos nos cuestionamos las medidas de seguridad que tomamos en nuestros dispositivos, y un buen sistema de criptografía puede ser una buena forma de aislar a los ojos curiosos de nuestros datos privados.

Toshiba asegura estar trabajando en un nuevo sistema de criptografía cuántica, según aseguran, que servirá para proteger los datos e información de cualquier persona, desde un agente secreto de una oficina de inteligencia, un presidente de algún país (para evitar nuevos casos como el espionaje al presidente de México), o cualquier persona que desee privacidad absoluta de sus datos. ¿Acaso alguien no la desea? Una tecnología prometedora, pero aún en pleno desarrolloEl principal problema, por así decirlo, de las soluciones de seguridad a base de sistemas de criptografía cuántica, es que su desarrollo está aún muy verde, por así decirlo, este tipo de criptografía tiene aún un largo camino por recorrer antes de ser una solución viable (¿comercial?) para todas las personas.

Eso sí, cuando esté lista, podría realmente ser impenetrable, al menos en teoría. La criptografía cuántica, como su nombre lo indica, hace uso de la física cuántica para prometer que la información enviada desde un punto “A” llegue a un punto “B” sin posibilidad de ser interceptada, ni siquiera por la NSA, MI-6, KGB, o cualquier agente secreto de película, o agente externo. La teoría indica que nadie puede interceptar o intentar modificar un sistema cuántico sin perturbarlo, lo que dejaría evidencia clara de la filtración, o quizás destruiría la información en el proceso, algo que es parte de los propósitos de los investigadores de Toshiba.

Esta investigación es bastante costosa, por lo que ciertamente tendremos que esperar un buen tiempo antes de verla como una realidad. Aún así, promete ser una solución realmente segura para la privacidad. Como menciona Andrew Shields, director del grupo de información cuántica en los cuarteles europeos de investigación de Toshiba: Este tipo de sistemas sencillamente no pueden ser derrotados por ningún tipo de avance en la computación, ni nigún algoritmo matemático o ingeniería complicada. Las leyes de la física no pueden romperse, y esto es lo que ofrece completa seguridad. Si bien ya hay empresas que ya ofrecen sistemas de seguridad relacionados en parte a la física cuántica, son extremadamente costosos. Lo que desea Toshiba es ofrecer este protocolo a todo mundo, y esperemos que lo logre muy pronto.

Fuente: ALT1040

Licencia CC

autobus las palmas aeropuerto cetona de frambuesa